CLOUDFLARE API SHIELD

- Ngăn chặn các cuộc tấn công DDoS, brute-force và khai thác lỗ hổng

- Kiểm soát chống rò rỉ dữ liệu

- Đảm bảo tính sẵn sàng và hiệu suất của API

Tại sao phải quan tâm bảo mật API?

Người tiêu dùng ngày càng mong đợi những trải nghiệm web và di động năng động hơn — được hỗ trợ bởi API. Tuy nhiên, sự phát triển nhanh chóng của API cũng đi kèm với nhiều rủi ro bảo mật tiềm ẩn.

Các giải pháp bảo mật API chuyên sâu, được xây dựng có mục đích sẽ:

- Giảm thiểu các lỗ hổng khai thác từ API endpoints

- Chống lại các shadow API (API chưa xác định), bảo vệ hiệu quả dữ liệu nhạy cảm.

- Rò rỉ dữ liệu: Lỗ hổng từ API endpoint có thể dẫn đến rò rỉ dữ liệu quan trọng

- Đảm bảo tính sẵn sàng và hiệu suất của API.

- Tăng cường uy tín và niềm tin của khách hàng.

- Ngăn chặn các cuộc tấn công DoS, DDoS, gian lận API và các mối đe dọa API mới nổi.

Bảo mật API là gì?

Ngày nay, ngày càng nhiều doanh nghiệp sử dụng API để cung cấp các dịch vụ trực tuyến mang đến trải nghiệm kỹ thuật số nhanh chóng và hấp dẫn. Tuy nhiên, API chiếm hơn 50% lưu lượng truy cập Internet, tạo ra lỗ hỏng cho tin tặc xâm nhập. Vấn đề càng trầm trọng hơn khi việc triển khai API nhanh chóng có thể bỏ qua các quy trình bảo mật.

Bảo mật API khỏi các cuộc tấn công tập trung, ngăn chặn lộ logic ứng dụng, gián đoạn hiệu suất và rò rỉ dữ liệu nhạy cảm. So với các dịch vụ bảo mật ứng dụng web phổ biến, giải pháp API Shield cung cấp bối cảnh kinh doanh chi tiết, phương pháp khám phá và các biện pháp kiểm soát xác thực và xác minh ủy quyền tiên tiến.

Shadow API

Nhiều tổ chức không có danh mục đầy đủ các API của họ, tạo ra các “shadow API”. Dẫn đến hậu quả: lộ dữ liệu, lỗ hổng chưa được vá, tấn công mạng và rò rỉ thông tin.

Gian lận dựa trên logic kinh doanh

Kẻ tấn công sử dụng bot tấn công API để thực hiện các hành vi gian lận như tạo tài khoản giả, điền thông tin sai lệch và đánh cắp dữ liệu: thông tin đăng nhập, dữ liệu cá nhân và thông tin tài chính.

Mã do AI tạo ra không an toàn

Việc sử dụng AI tạo sinh để tạo mã có thể dẫn đến các API dễ bị tấn công và mã tiềm ẩn nhiều lỗi. Kéo theo nguy cơ: mở đường cho các cuộc tấn công mạng, lây lan mã độc và vi phạm dữ liệu.

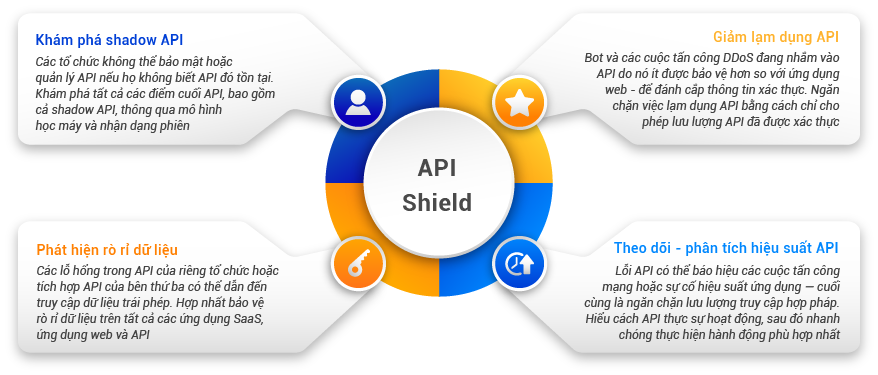

Tính năng của bảo mật API

Các tính năng bảo mật của API Shield:

- Khám phá API

- Phát hiện lạm dụng thể tích

- Phân tích trình tự

- Giảm thiểu trình tự

- Bảo vệ truy vấn độc hại GraphQL

- Xác thực mã thông báo web JSON

- TLS tương hỗ (mTLS)

- Xác thực lược đồ

API Gateway là một gói tính năng có thể thực hiện mọi thứ cho API của bạn, bao gồm:

- Bảo mật: Bảo vệ API của bạn khỏi lưu lượng truy cập độc hại bằng mTLS validation, API Discovery, Schema Validation và nhiều tính năng khác

- Quản lý và giám sát: Tối ưu hóa việc quản lý API bằng Endpoint Management và các công cụ như phân tích, định tuyến, xác thực

- Ghi nhật ký, quản lý hạn ngạch: Tất cả các tính năng đã được thiết lập như lưu trữ đệm, cân bằng tải và tích hợp nhật ký hoạt động bình thường với API Gateway.

Tính khả dụng của Cloudflare API Shield chỉ dành cho khách hàng Doanh nghiệp (gói Enterprise)

| Vấn đề OWASP | Giải pháp Cloudflare |

|---|---|

| Cấp phép cấp độ đối tượng bị hỏng | Giảm thiểu trình tự, Xác thực lược đồ, Xác thực JWT, Giới hạn tốc độ |

| Xác thực bị hỏng | mTLS, Xác thực JWT, Kiểm tra thông tin xác thực bị lộ, Quản lý Bot |

| Quyền hạn cấp độ thuộc tính của đối tượng bị hỏng | Xác thực lược đồ, Xác thực JWT |

| Tiêu thụ tài nguyên không giới hạn | Giới hạn tỷ lệ, Giảm thiểu chuỗi, Quản lý bot, Bảo vệ truy vấn GraphQL |

| Quyền hạn cấp độ chức năng bị hỏng | Xác thực lược đồ, Xác thực JWT |

| Quyền truy cập không hạn chế vào các luồng kinh doanh nhạy cảm | Giảm thiểu chuỗi, Quản lý bot, Bảo vệ truy vấn GraphQL |

| Làm giả yêu cầu phía máy chủ | Xác thực lược đồ, Quy tắc được quản lý WAF, Quy tắc tùy chỉnh WAF |

| Cấu hình bảo mật sai | Giảm thiểu chuỗi, Xác thực lược đồ, Quy tắc được quản lý WAF, Bảo vệ truy vấn GraphQL |

| Quản lý hàng tồn kho không đúng cách | Khám phá, Học lược đồ |

| Sử dụng API không an toàn | Xác thực JWT, Quy tắc được quản lý WAF |

Lợi ích của giải pháp API Shield

Giảm thiểu bề mặt tấn công

Có được bản kiểm kê rõ ràng về bất động sản API của bạn với khả năng hiển thị và khám phá API tự động

Cải thiện hiệu suất API

Theo dõi các số liệu điểm cuối API như độ trễ, lỗi và tỷ lệ lỗi cũng như kích thước phản hồi cho các miền do API điều khiển

Dừng lạm dụng khối lượng và logic kinh doanh

Ngăn chặn các cuộc tấn công từ chối dịch vụ, các nỗ lực chiếm đoạt tài khoản và các hành vi lạm dụng API khác trước khi chúng làm cạn kiệt tài nguyên của bạn

Bảo vệ khỏi các cuộc tấn công zero-day của phần mềm API

Ngăn chặn các cuộc tấn công tận dụng các lỗ hổng zero day mới nhất trong phần mềm API của bạn với tính năng phát hiện zero day do AI điều khiển và thông tin tình báo về mối đe dọa trên quy mô internet

Các trường hợp nên sử dụng API Shield

Ứng dụng web tích hợp với API Shield

Xác thực tích hợp

Chặn yêu cầu từ các máy khách bất hợp pháp. Xác thực và xác thực lưu lượng API bằng chứng chỉ mTLS, mã thông báo web JSON (JWT), khóa API và mã thông báo OAuth 2.0

Xác thực lược đồ

Nhiều vi phạm API xảy ra do lược đồ cho phép (siêu dữ liệu xác định yêu cầu/phản hồi API hợp lệ). Xác thực lược đồ chặn các yêu cầu không đúng định dạng và bất thường HTTP để chỉ chấp nhận các yêu cầu API hợp lệ.

Phát hiện lạm dụng API

Lưu lượng API cơ bản và ngăn chặn việc lạm dụng bằng các đề xuất giới hạn tốc độ dựa trên phiên cho mỗi điểm cuối và biện pháp bảo vệ chống từ chối dịch vụ (DoS) của GraphQL.

Bảo vệ dữ liệu nhạy cảm

Phát hiện dữ liệu nhạy cảm trong phản hồi API từ máy chủ gốc của bạn và nhận cảnh báo theo từng điểm cuối. Các dữ liệu nhạy cảm như: thông tin khách hàng, thông tin tài chính, các thuật toán logic của ứng dụng...

Các câu hỏi thường gặp

Bảo mật API khác với bảo mật ứng dụng web như thế nào?

API là duy nhất do nhiều đặc điểm. Ví dụ, API trao đổi dữ liệu giữa các hệ thống, trong khi các ứng dụng web được người dùng cuối truy cập thông qua trình duyệt web. API cũng sử dụng một định dạng khác để vận chuyển dữ liệu và truy cập trực tiếp vào các hệ thống phụ trợ – thường đóng vai trò là trung gian giữa các ứng dụng web hiện đại và cơ sở dữ liệu và máy chủ phụ trợ của chúng. Do những khác biệt này và những khác biệt khác, phương pháp phát hiện bảo mật API khác với bảo mật ứng dụng web, ngay cả trong các danh mục lỗ hổng chồng chéo như tấn công tiêm nhiễm và rủi ro truy cập.

Bạn kiểm tra bảo mật API của mình như thế nào?

Các số liệu khác nhau có thể giúp các bên liên quan về CNTT, bảo mật và phát triển ứng dụng đánh giá mức độ bảo mật API của họ. Ví dụ: một tổ chức có mô hình bảo mật API mạnh mẽ phải có kho tài sản API hiện tại cho thấy tất cả các API đều tuân thủ dữ liệu và sử dụng các phương pháp xác thực hoặc ủy quyền mạnh. Kiểm toán cũng nên được thực hiện để xác định thông tin xác thực bị lộ/rò rỉ được sử dụng trong các yêu cầu API và để quét thông tin nhận dạng (PII), dữ liệu thẻ tín dụng hoặc thông tin chăm sóc sức khỏe cá nhân trong các yêu cầu/phản hồi API. Khả năng đặt giới hạn tỷ lệ thông minh, thích ứng trên các API, được xác định bởi các mẫu lưu lượng có thể quan sát được cho từng điểm cuối— cũng báo hiệu bảo mật API tiên tiến hơn.

Làm thế nào để bảo mật khóa API?

Khóa truy cập API, tách xác thực khỏi thông tin xác thực của người dùng và thay vào đó gửi chuỗi văn bản bí mật cùng với các yêu cầu API, cho phép truy cập an toàn hơn vào API. Tuy nhiên, khóa API vẫn có thể gặp rủi ro từ các cuộc tấn công trung gian, cách sử dụng không đúng của nhà phát triển và lưu trữ bí mật có vấn đề trong mã nguồn. Mã thông báo web JSON (JWT) cung cấp giải pháp thay thế an toàn và linh hoạt hơn cho khóa API tĩnh miễn là JWT được ký bằng thuật toán mã hóa an toàn, chúng tránh dữ liệu nhạy cảm trong tải trọng và chúng thực thi hết hạn mã thông báo.

Có những hình thức lạm dụng API nào?

Lạm dụng API là việc khai thác API một cách có chủ đích bằng cách khai thác các lỗi logic kinh doanh và lỗ hổng ứng dụng gây cản trở hoặc làm xấu đi trải nghiệm của người dùng thực sự. Trong các API ngày nay, việc lộ dữ liệu, hành động trái phép, bỏ qua kiểm soát bảo mật, gián đoạn dịch vụ và quyền nâng cao thường xảy ra do thiếu kiểm soát xác thực và ủy quyền được gọi là ủy quyền cấp đối tượng bị hỏng (BOLA) và ủy quyền cấp chức năng bị hỏng (BFLA).

Hỗ trợ Khách hàng

Trung tâm giải đáp mọi thắc mắc về dịch vụ EcoCloud